Étape 5: Transposition colonnaire

Cet algorithme de chiffrement fonctionne en écrivant votre message en colonnes et puis réorganiser leur.

Vous devez d’abord vous choisissez un mot clé. Lorsque vous choisissez un mot clé, je suggérerais à l’aide de la méthode que j’ai décrit à la fin de la dernière page. Nous allons utiliser le mot « fantaisie » comme mot-clé. Le message que vous coderez est, « Me rencontrer au prochain minuit. »

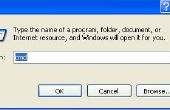

Le nombre de colonnes que vous avez est décidé par la longueur du mot code. Fantaisie a cinq lettres, si vous avez cinq colonnes. Maintenant, vous écrivez votre message sur les colonnes, à partir d’une autre ligne lorsque vous atteignez la fin de vos colonnes, juste comme dans l’image. Si la dernière ligne de votre message n’a pas de remplir la dernière ligne, vous serait il inondent de lettres aléatoires.

Ensuite, vous devez affecter chaque colonne un numéro. Encore une fois, cela est décidé par le mot clé. Numéro des lettres d’OE qu’ils trouvent dans les proches au début de l’alphabet. A est 1, C 2, tout comme dans l’image. Aligner le mot clé et ses numéros au-dessus des colonnes si vous n’avez pas déjà.

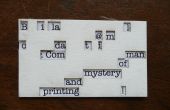

Le nombre au-dessus de chaque colonne détermine où il est écrit dans l’ordre. Cela transforme votre message, « eatitnihmexnetmgmedt »

Pour décoder le message, tout d’abord a plongé le message dans les colonnes. Vous connaissez le nombre de colonnes il existe parce que vous avez le mot clé. Vous que le premier groupe de cinq lettres est la colonne 1, la suivant 2 et ainsi de suite. Ensuite, vous avez juste besoin de réorganiser les colonnes en fonction du mot-clé.

Niveau de sécurité-haut. Ce code peut être craqué avec les bonnes connaissances et beaucoup de temps, mais aussi longtemps que vous garder votre mot-clé, vous devriez être sûr.