Étape 2: Créer un certificat d’autorité de certification PKI (auto-signé)

L’outil de CA d’openssl a besoin de certains fichiers et répertoires de bien travailler. J’ai aussi tendance à garder le fichier de configuration original inchangé autant que possible, donc vous pouvez facilement trouver et comprendre les exemples dans le monde. Donc procédez comme suit dans le dossier D:\SignPS.

- Créez un dossier « demoCA » et naviguer dedans.

- Créer des dossiers « certificats », « LCR », « newcerts » et « privé ».

- Créez un fichier vide « index.txt ».

- Créez un fichier « cacert.srl » et mettre « 00 » dedans (juste deux zéro sur une seule ligne)

- Naviguez jusqu'à D:\SignPS

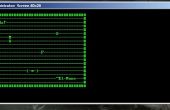

- Lancez une fenêtre DOS et naviguez vers D:\SignPS\demoCA.

- Donner les commandes suivantes pour créer un certificat auto-signé.

set OPENSSL_CONF=D:\SignPS\openssl.cnfset RANDFILE=D:\SignPS\demoCA\private\.randD:\Openssl\openssl.exe genrsa -out private\cakey.pem 2048D:\Openssl\openssl.exe req -new -x509 -days 3650 -key private\cakey.pem -out cacert.crt -subj "/CN=CA-SignPS"

Il y a un fichier « cacert.crt », double-cliquez dessus pour voir son contenu.

Remarque : la valeur par défaut openssl.cfg m’a dit au nom de l’autorité de certification « cacert.pem », mais Windows ne reconnaît pas cela, alors je l’ai renommé à « cacert.crt » afin que vous puissiez doubleclick. Aussi, j’ai aussi n’utilisait pas « serial » mais « cacert.srl ».