Piratage de bleutooth avec kali

Piratage de WPS activée mot de passe WiFi avec Kali & prévention de celle-ci.

Bonjour les amis,Dans ce instructable, j'ai montré comment crack WPS activée avec Reaver dans Kali Linux & comment empêcher votre WiFi contre les pirates, le mot de passe WiFi.parce que si vous comprenez le processus du WPS activée piratage, vous ne

Piratage Internet magasins avec linux burpsuite et kali

Hé les gars !Dans ce instructable je vais vous montrer comment pirater quelques magasins d'Internet !Étape 1: Démarrer BurpsuiteAllez dans Applications > Kali Linux > Top 10 outils de sécurité > BurpsuiteÉtape 2: Désactiver interceptDans le proxy

How to Make It Look comme votre piratage sur Mac avec le Terminal (la manière simple)

Il s'agit d'une farce génial !Étape 1 :Il s'agit d'une grande farce de tirer sur les gens assis derrière vous dans la classe et tout ce dont vous avez besoin est votre terminal !

Piratage de sites Internet avec linux sqlmap et kali

si votre sur le point que vous voulez pirater des sites Web avec Kali Linux ? Eh bien votre sur le bon endroit ! Aujourd'hui je vais vous montrer comment pirater un site avec sqlmap en Kali Linux.Étape 1: Lancez Kali LinuxJe suppose que vous savez co

Le piratage comme Monsieur Robot : Rasberry Pi

Si votre comme moi vous avez probablement trouvé la série de réseau USA Monsieur Robot assez intéressant, mais vous n'avez savent que plus si pas tous les « hacks » dans l'émission sont donc réels dans une certaine mesure. Eh bien cette instructable

Le piratage, le débordement et le Crime.

lorsqu'on m'a dit de soumettre un article de « Rien » pour maiden du college magazine, j'ai trouvé ça comme une excellente occasion de partager mes vues et perspectives publiquement. J'ai juste entourer mes yeux en blanc et commencer à penser à certa

Pirater wifi!!!

Kali Linux peut être utilisépour beaucoup de choses, mais il est probablement mieux connu pour sa capacité à l'essai de pénétration, ou « hack », les réseaux WPA et WPA2. Il y a des centaines d'applications Windows qui prétendent qu'ils peuvent pirat

Comment pirater

Si vous voulez apprendre comment pirater il y a quelques pas, vous pouvez prendre pour vous aider à bien sur votre chemin pour devenir un hacker éthique.La première chose que vous devez comprendre est que ce n'est pas un processus durant la nuit et e

Pierres tombales Halloween

Besoin de quelques pierres tombales pour Halloween, mais ne voulez pas avoir les mêmes comme vos voisins ? Créer les vôtres en suivant ce tutoriel et le parler du quartier.Étape 1: Téléchargez et préparent vos outils et matériaux Pour mon matériel, j

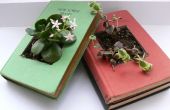

Recyclé livre planteurs

Pendant des siècles, j'ai voulu faire quelque chose de livres, mais la pensée de trancher un petit univers pour mes propres besoins égoïstes a toujours été trop traumatisante pour moi à supporter. Je me suis convaincu finalement que ces livres, que j

Domotique à l’aide d’Arduino Uno

Vous avez toujours voulu faire de votre maison automatisée ? Envie de contrôler les lumières, les fan et les autres appareils de votre smartphone ? Ou voulait un didacticiel sur les périphériques connectés et mise en route avec lui ? Android la domot

Comment faire pour pirater mot de passe Wifi

Il existe de nombreux algorithmes de cryptage Wi-Fi qui sont sensibles aux différents types d'attaques, et il est incroyablement facile pour les casser avec des logiciels libres tels que les apps disponibles sur Kali Linux. Il existe d'autres méthode

Faire le gâteau de portail parfait !

Avez-vous jamais eu envie de faire le gâteau de portail, mais ne se soucient pas pour toutes les recettes de là-bas ? J'ai trouvé une solution ! Si c'est un régal pour vous-même, ou, comme moi, vous avez des amis qui aiment portail autant que vous f

Arduino XMAS hitcounter

Noël approche plus étroite, alors voici ma contribution pour vous mettre dans la bonne humeur. C'est un blog hitcounter, qui sonne une cloche. Littéralement. Il met un sourire sur votre visage, chaque fois que quelqu'un frappe à votre blog.Il se comp

Comment entrer dans la matrice de Ghetto (DIY Bullet Time)

Voici un tutoriel sur la façon de construire votre propre balle portable et capot de style bon marché, plate-forme de caméra sur le bon marché et la mouche du temps. Cette plate-forme a été conçue par le Graffiti Research Lab et directeur Dan l'homme

Muffins banane de chou frisé (sans gluten)

j'adore ces muffins... et je vous promets que vous ne pouvez pas le goût à tous le kale!! Plus sérieusement, ils goûtent comme un muffin banane, mais ils sont vert clair à l'intérieur. Je dis mon 4 ans qu'ils sont verts parce que j'ai utilisé des

Bougie IKEA Hack une amélioration élégante et sûre

Ce ' ible est née de la nécessité de ma fille-frère pour afficher les bougies en toute sécurité dans leur chambre à coucher.Bougies et garçons de trois ans ne sont pas une bonne combinaison.Étape 1: Les bougies IKEAMon fils et sa femme vivent dans un

HacKErBox ke (basée sur RPi-2)

Salut! Il s'agit d'HacKErBox K.E projet. J'ai fait ce projet parce que je sais pi framboise n'est pas seulement pour l'éducation. Petits ordinateurs sont également bonnes pour les hackers et les programmeurs etc... Alors j'ai décidé d'utiliser mon rp

Codage des connexions en Perl

"Connessione" - "Faire la connexion percée" est l'un des points clés du livre travail comme Davinci par Michael GelbDans ce Instructable, vous apprendrez sur le processus que j'ai suivi pour créer un module réutilisable en Perl. Ce mod

WPA2 Password Recovery

Pour commencer nous aurons besoin de quelques choses. Il n'est pas une solution « parfaite » à une tâche telle que celle-ci, donc nous allons essayer de le garder aussi simple que possible.Vous aurez besoin :Un ordinateur opérationnel fonctionnant so