Étape 2: Exemple & commandes Batch utile

Test

Au lieu de

C:\ > echo Test

Test

echo - texte de sorties dans l’invite de commande.

echo Test

serait le mot Test dans la fenêtre de sortie.

Ping - envoie un petit paquet de données à un serveur Web, généralement de 32 octets. Il suffit de taper comme ceci : ping < ip ou url >

Je préfère utiliser IPs puisqu’ils confondent l’observateur parfois.

arbre - affiche les fichiers et dossiers en forme d’arborescence.

Arbre < filepath > permet d’afficher le treepaths d’un dossier spécifié.

J’aime utiliser l’arbre C:\Windows\System32, parce qu’il a quelques noms intéressants pour montrer. Une fois que j’ai « piraté » un système, je l’ai fait afficher le lecteur C:\, à donner l’impression que j’étais réellement à.

CLS - efface la fenêtre de commande. A pas d’options, il suffit de taper dans.

titre - définit le titre de la fenêtre de commande à ce que vous tapez après le titre.

Color - définit la couleur de l’arrière-plan de la commande ou le texte. Il a quelques options, utilisé comme ceci : < fond couleur >< couleur de texte >

0 = noir

1 = bleu

2 = vert

3 = aqua

4 = rouge

5 = violet

6 = jaune

7 = blanc

8 = gris

9 = bleu clair

A = vert clair

B = Aqua Light

C = lumière rouge

D = violet clair

E = jaune clair

F = blanc brillant

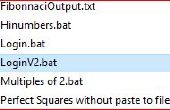

Et voici mon code

________________

hors

titre Terminal

couleur A

CLS

svr_hack_var_passive de l’initialisation de l’écho...

mettre en pause

arbre C:\Windows\System32/f

ping 74.125.227.3/n 15

echo connecté. L’initialisation de svr_hack_var_active...

mettre en pause

arbre

CD C:\Windows\system32

ping 74.125.227.3

echo cible verrouillée.

mettre en pause

arbre C:\Windows\System32/f

procuration de l’initialisation de l’écho...

ping -n 2 127.0.0.1 > nul

écho de perturber les services...

ping -n 2 127.0.0.1 > nul

cible de désactivation de l’écho...

ping -n 2 127.0.0.1 > nul

ping -n 2 127.0.0.1 > nul

ping -n 2 127.0.0.1 > nul

ping -n 2 127.0.0.1 > nul

ping -n 2 127.0.0.1 > nul

l’écho des systèmes cibles désactivés.

Déconnexion de l’écho...

echo ___________________________

écho de que renseignements recueillis :

echo ___________________________

l’écho de BASE64 : ZDM3MTJkYjljMDU5MTJlZThkZjJkMzA2YTBjNTg0OWUxMTVlYjNmZA ==

écho de HASH : 1978382bd305e7ae7718993e2a117b26bb15b550

écho de HEX : 32376130376532343731373839616465613264353336393466333966383561383335643331383364

ping -n 2 127.0.0.1 > nul

mettre en pause

sortie

Il effectue les opérations suivantes :

Désactive l’écho.

Définir le titre de la fenêtre de Terminal.

Change la couleur de texte au vert.

Efface la ligne de commande.

Affiche le texte « Initializing svr_hack_var_passive... »

Invite l’utilisateur à appuyer sur une touche avant de continuer vers le bas du fichier.

Affiche le contenu du dossier System32 et tous ses sous-dossiers.

Ping de Google avec 32 octets 15 fois.

Affiche le texte « connecté. L’initialisation de svr_hack_var_active... »

Invite l’utilisateur à appuyer sur une touche avant de continuer vers le bas du fichier.

Affiche le contenu du fichier/dossier de la C:\ dans un chemin d’arbre.

Affiche le texte « Initialisation du proxy... »

Ping à l’hôte local, utilisé essentiellement comme une minuterie.

Affiche le texte « Disrupting services... »

Attend une seconde.

Affiche le texte « Désactivation cible... »

Attend quelques secondes.

Affiche le texte « Système cible désactivé »

Affiche le texte « Déconnexion ».

Il affiche ensuite des phrases que je me suis converti avec un service de cryptage SHA-1 en ligne.

Il attend une seconde et invite l’utilisateur à appuyer sur une touche, puis fermez la fenêtre.

Qui, dans l’action ressemble à :