Étape 1: Copiez et collez si vous êtes trop paresseux.

Si juste, vous voulez le code pour effrayer vos amis et ne veulent pas apprendre comment il fonctionne, vous pouvez aller de l’avant et ici le copier et coller dans un nouveau Document texte. (n’oubliez pas d’enregistrer le code comme .bat pas .txt)

Comment faire un fichier Batch (pour windows) :

- Allez sur votre bureau.

- Clic droit sur l’espace vide.

- Cliquez/survolez nouveau.

- Cliquez sur Document texte.

- Copie/Type de codage.

- Cliquez sur fichier.

- Cliquez sur Enregistrer sous.

- Modifiez le fichier de .txt en .bat (ex.) Nouveau Document texte === > nouveau texte Document.bat)

- Cliquez sur Enregistrer.

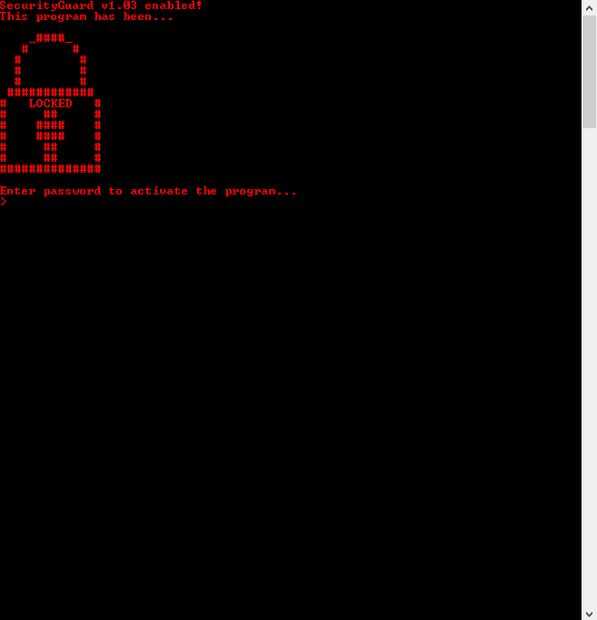

Le code est ici (copie tout comme il est, il n’y a aucun changement nécessaire, le mot de passe dans la première demande est fakehack, dont je vais vous apprendre à changer) :

hors titre SécuritéGarde v1.03 couleur C echo SécuritéGarde v1.03 activé ! echo ce programme a été... ping - n 2 127.0.0.1 > nul écho. echo _ _ ### écho ## echo ## echo ## echo ## echo ### echo # LOCKED # echo # ## # echo # ### # echo # ### # echo # ## # echo # ## # echo ### écho. ping -n 2 127.0.0.1 > nul écho mot de passe pour activer le programme... set/p "pass = >" si pas % passez % == fakehack goto : incorrect_pass si passage % % == fakehack goto : correct_pass < /p >< p > : correct_pass < /p >< p > cls echo mot de passe caché... ping -n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul echo mot de passe CORRECT ping - n 2 127.0.0.1 > nul ping -n 2 127.0.0.1 > nul couleur 97 cls title svr_ hack_var_aggressive.exe echo Initializing svr_hack_var_aggressive.exe ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul arbre C:/Windows/System32 echo lors de l’initialisation complète ! Êtes vous prêt à continuer à activez les serveurs Proxy ? arrêt : choix définie c/p = Etes-vous sûr de vouloir continuer [Y/N] ? si/i « % c% » EQU « Y » goto : quelque part si/i « % c% » EQU « N » goto : goto somewhere_else : choix < /p >< p > : quelque part < /p >< p > cls echo serveurs Proxy permettant... ping - n 2 127.0.0.1 > nul écho serveurs Proxy 27 %% activé... ping - n 2 127.0.0.1 > nul écho serveurs Proxy 56 %% activé... ping - n 2 127.0.0.1 > nul écho serveurs Proxy 89 %% activé... ping - n 2 127.0.0.1 > nul écho Proxy serveurs ont été activés. Êtes vous prêt à activer le logiciel enracinement ? arrêt : choix définie c/p = Etes-vous sûr de vouloir continuer [Y/N] ? si/i « % c% » EQU « Y » goto : somewhere2 si/i « % c% » EQU « N » goto : goto somewhere_else2 : choix < /p >< p > : somewhere_else < /p >< p > echo svr_hack_var_aggressive.exe avait été fermée, sortie hors cmd.... ping -n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul sortie < /p >< p > : somewhere2 < /p >< p > collecte de fichiers à la racine de l’écho... (Attention, ce processus peut prendre plusieurs minutes!) ping -n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul hors arbre C:\ off : choix définie c/p = Etes vous certain de vouloir à la racine de tous les fichiers sélectionnés ? [Y/N] ? si/i « % c% » EQU « Y » goto : somewhere3 si/i « % c% » EQU « N » goto : goto somewhere_else3 : choix < /p >< p > : somewhere_else2 < /p >< p > echo svr_hack_var_aggressive.exe avait été fermée, sortie hors cmd.... ping -n 2 127.0.0.1 > nul ping -n 2 127.0.0.1 > nul sortie < /p >< p > : somewhere_else3 < /p >< p > echo svr_hack_var_aggressive.exe avait été fermée, sortie hors cmd.... ping -n 2 127.0.0.1 > nul ping -n 2 127.0.0.1 > nul sortie < /p >< p > : somewhere3 < /p >< p > off cls echo fichiers enracinement... (Attention ce processus peut prendre plusieurs minutes!) ping -n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping -n 2 127.0.0.1 > nul ping -n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul écho fichier enracinement est terminée. Goto : hardcore < /p >< p > : incorrect_pass < /p >< p > cls echo mot de passe caché... ping -n 2 127.0.0.1 > nul écho de mot de passe INCORRECT : svr_hack_var_aggressive.exe a été fermé, sortie hors cmd.... ping -n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul sortie < /p >< p > : hardcore < /p >< p > off cls echo utilisateur transfert mode passif... ping -n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul titre couleur Passive B echo svr_hack_var_aggressive.exe a été activé... ping - n 2 127.0.0.1 > nul écho contrôle si svr_ hack_var_aggressive.exe s’exécute correctement... ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul cls echo svr_hack_var_aggressive.exe a initialisé ping -n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul écho svr_hack_var_aggressive.exe a permis à Proxy serveurs ping -n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul écho svr_hack_var_aggressive.exe a enraciné fichiers ping -n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul cls echo suppression des traces de svr_hack_var_aggressive.exe dans les fichiers... ping -n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul arbre C:/Windows/ADFS ping - n 2 127.0.0.1 > nul ping -n 2 127.0.0.1 > nul cls echo svr_hack_var_aggressive.exe a été supprimé... ping -n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping -n 2 127.0.0.1 > nul écho cmd est remplacé en 3... ping -n 2 127.0.0.1 > nul écho 2... ping -n 2 127.0.0.1 > nul écho 1... ping -n 2 127.0.0.1 > cls nul écho... ping - n 2 127.0.0.1 > nul ping - n 2 127.0.0.1 > nul ping -n 2 127.0.0.1 > nul cls démarrer cmd sortie < /p >

![[Code du lot] FAUX écran bleu de la mort [Code du lot] FAUX écran bleu de la mort](https://image.tubefr.com/thumb/170x110/1/f2/1f2a57769d8359979d82afedc4175543.jpg)

![Le faux Virus [blague] Le faux Virus [blague]](https://image.tubefr.com/thumb/170x110/9/78/97854be1f69ffedc8e8a36ce551826ff.jpg)

![[Blague] Faux virus [Blague] Faux virus](https://image.tubefr.com/thumb/170x110/3/4e/34eed676d70388ea68ea5f9a48d38047.jpg)