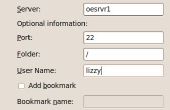

Étape 5: Installation facultatif un cliquez sur fichier de commandes pour ouvrir une session

Ouvrez le fichier WinPuttyHelper.rar.

copie post_login_cmds.txt & setup.bat

Courir

Setup.bat

Après l’installation est terminée, vous pouvez supprimer "-m post_login_cmds.txt » du fichier bat qu’il génère et il sera automatiquement se connecter sans se connecter sur votre serveur.

Pourquoi utilise clé SSH plus garantir que l’utilisation de mots de passe ? Clés SSH sont longues et complexes, beaucoup plus que n’importe quel mot de passe pourrait être. Mais ils n’expirent, et ils sont assis sur un disque où ils peuvent être volés de. En revanche, ils ne se transmis vers le système distant (sauf expédition clée, utilisez Sandalenet) mots de passe devant être. Mots de passe sont en règle générale, comme prévu, inévitablement faible. S’il est possible d’avoir des mots de passe forts, il a maintes fois été démontré que les gens vont utiliser des mots de passe faibles et ont des pratiques de mauvais mot de passe... court, simple, axée sur les mots, simples patterns ("p écrivez-les, utilisez-les sur plusieurs sites, les baser sur leur numéro de téléphone, date de naissance de leurs enfants, leur propre nom. Vous faites remarquer que les clés n’expirent, mais pourquoi les mots de passe expirent ? Pour s’assurer qu’une attaque par force brute est moins susceptible de casser un mot de passe saisi est replacé. Pas une question ayant une incidence sur les touches. Et mots de passe incorrects, même « bons » mots de passe sont vulnérables à la force brute (en ligne ou hors ligne) dans de bonnes conditions. Ils doivent être transmis à l’autre système, ou en tout autre lieu que l’utilisateur peut être trompé en leur envoyant par erreur. La prépondérance de la preuve suggère fortement que mots de passe sont plus faibles et les touches sont plus forts. -gowenfawr http://security.stackexchange.com/questions/69407/why-is-using-ssh-key-more-secure-than-using-passwords

Pour plus d’informations, consultez

https://www.raspberrypi.org/forums/viewtopic.php?f=49&t=133318