Étape 15 : Hôte wifi non sécurisé.

>>>>>>>>>>>>>>>>>>>>>>>>>>> en cours et pas encore fini <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<.

Construire un Point d’accès sans fil basé sur Linux

Aujourd'hui, nous apprendrons comment convertir un vieux PC ordinaire en un point d’accès puissant et personnalisable.

Antenne et adaptateur sans fil

Nos vieux PC ordinaire est un Pentium 450 avec 384 Mo de RAM, un disque dur de 10 gigaoctets, CDROM, lecteur de disquette, deux ports série, 10/100 PCI Ethernet adapter et vidéo. J’aime laisser la carte vidéo dans même si la machine fonctionnera sans tête ; Il est utile de pouvoir brancher un moniteur pour le dépannage. Ce point d’accès particulier reliera les clients sans fil à un réseau local câblé. Nous allons utiliser la carte sur une carte PCI de l’exemple précédent. C’est seulement 802.11bg, mais il est solide comme le roc. Nous serons usng une antenne longue générique. L’antenne fait une énorme différence dans la qualité du signal. L’antenne doit utiliser la même fréquence que la carte radio ; dans ce cas, 2,4 GHz. Notez également que beaucoup de téléphones sans fil utilisent cette même fréquence et n’interférera avec réseau sans fil. En un mot, ne pas utiliser des téléphones qui sont sur la même fréquence que votre réseau sans fil.

Logiciel

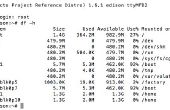

Installer votre Linux préféré, plus récent mieux. N’oubliez pas d’installer des groupes de paquetages « laptop » et « pcmcia » si vous utilisez une carte sans fil pcmcia. Vérifiez que vous avez les utilitaires suivants installés. Si vous ne faites pas qu’ils sont facilement accessibles depuis les sources habituelles :

Pciutils

Outils sans fil

PCMCIA-cs (si vous utilisez seulement des pci alors ne pas tenir compte)

HostAP driver

bridge-utils

eivf

epsduppivsnt

apt-firewall

Nous avons également installé dnsmasq pour transmettre des adresses IP pour les cartes réseau connexion au système. Le « comment » pour qui est dans le votre propre série internet,

Le SSID (service set identifier) de l’accès de l’exemple point est Northpasture, parce que c’est la vue par ma fenêtre. SSID peut comporter jusqu'à 32 caractères et respectent la casse.

Configuration de Debian

Debian fournit plusieurs façons de configurer les adaptateurs sans fil. Le plus simple est d’utiliser des interfaces. Ajoutez cette entrée, à l’aide de vos propres adresses réseau et ESSID :

Carte peut être différente. sudo lshw - C réseau vous permettra de savoir les Eths d’adresse de carte ?

Auto eth1

iface eth1 inet static

adresse 192.168.1.5

réseau 192.168.1.0

netmask 255.255.255.0

Broadcast 192.168.1.255

passerelle 192.168.1.1

wireless_essid youressid

wireless_mode Master

# wireless_mode ad hoc

Vous pouvez mettre n’importe quelle commande iwconfig dans ce fichier, dans le format wireless_ [commande] [valeur], sauf nick.

Configuration de Red Hat

Sur Red Hat, Fedora, Mandrake, White Box Linux et tous les autres clones de Red Hat et ramifications, modifier /etc/sysconfig/network-scripts/ifcfg-eth1 :

DISPOSITIF = eth1

USERCTL = yes

TYPE = sans fil

HWADDR = 00:20:e0:8f:ea:44

BOOTPROTO = statique

IPADDR = 192.168.1.5

MASQUE DE SOUS-RÉSEAU = 255.255.255.0

BROADCAST = 192.168.1.255

PASSERELLE = 192.168.1.1

ONBOOT = yes

MODE = maître

ESSID = Northpasture

Redémarrer maintenant, vous devriez être capable de se connecter depuis un client sans fil de réseautage (redémarrage du réseautage sudo service). Un test rapide et facile est de configurer le client avec une adresse IP statique, définissez l’ESSID pour être le même que le point d’accès et mettez-le en mode géré. Vous devriez être en mesure ping depuis les deux machines.

Ajout de WEP

Le Senao 2511 prend uniquement en charge le WEP (wireless confidentialité équivalente) sous Linux. WEP est considéré comme faible, mais c’est mieux que rien. Une solution beaucoup plus forte est de tunnel tout le trafic sans fil utilisant OpenVPN, qui est traité dans un futur article. (N’attendez pas pour moi--OpenVPN est assez simple à utiliser, encore plus sophistiqué et plus sûr).

Tout ce que vous devez faire est de galets une clé hexadécimale de 104 bits, puis partagent cette clé avec le point d’accès et tous les clients. Utiliser dd et xxd pour générer un nombre aléatoire raisonnablement :

$ JJ si = / dev/random bs = 1 count = 13 2 >/dev/null |xxd - ps

d47c190ffd9dd7936f08eedc0e

Sur Debian, copier la clé dans les interfaces :

wireless_key d47c190ffd9dd7936f08eedc0e

Sur Red Hat et al, copiez la clé dans /etc/sysconfig/networking/devices/keys-eth1 :

KEY = d47c190ffd9dd7936f08eedc0e

Vous êtes limité par le plus faible niveau de soutien WEP, donc si vous avez des clients qui prennent en charge seulement 64 bits, c’est ce que vous aurez à utiliser. Ajouter à l’amusement est parfois 64 bits signifie vraiment 40 bits ; voir « Faire le plus de WEP » afin de rendre le sens de tout cela. La plupart sécurité howtos vous conseillons de changer la clé toutes les semaines. Il s’agit d’une excellente façon d’utiliser le temps libre tout ce que vous avez été accablés avec, parce que cela doit se faire manuellement sur chaque PC. L’hypothèse est qu’un pirate déterminé est intercepter vos transmissions et exécute un outil craquage contre vos clés. Il pourrait arriver, mieux être prudent.

Une fois que vous avez vérifié que tout fonctionne, il est temps de passer à l’étape suivante, qui paradoxalement annule une grande partie de ce que vous faisiez juste.

Construction d’un pont

L’étape suivante consiste à mettre en place la transition entre l’adaptateur sans fil et l’adaptateur Ethernet filaire. Pontage doit être pris en charge dans le noyau et très probablement il n’est pas sur un stock d’installation Debian. Il devrait être présent sur Red Hat et Fedora et le reste de la bande de Red Hat. Recherchez dans le fichier/boot/config CONFIG_BRIDGE = m ou = y. Si ce n’est pas, vous devrez créer un nouveau noyau. Lorsque vous configurez le nouveau look de noyau pour les pilotes de périphériques -> Networking Support -> Options de mise en réseau -> 802,1 d Ethernet Bridging.

Vous devriez également installer le paquet kernel-non pris en charge sur les systèmes de Hat-ish rouges et assurez-vous qu’il correspond à votre version de noyau (uname - r). Ce dernier contient le module bridge.o, qui peut être nécessaire de bridge-utils. Si vous obtenez le "br_add_bridge : Package non installé" message d’erreur lorsque vous essayez de mettre en place le pont, non du noyau va le réparer.

Une fois que tout ce qui est élevé au carré loin, exécutez ces commandes pour configurer la passerelle :

# ifconfig eth0 0.0.0.0 vers le bas

# ifconfig eth1 0.0.0.0 vers le bas

# brctl addbr br0

# brctl addif br0 eth0

# brctl addif br0 eth1

# brctl stp br0 hors

# ifconfig br0 192.168.1.5

# ifconfig eth0 up

# ifconfig eth1 vers le haut

Cela peut sembler mystérieux, mais il n’est pas si mal : première les deux cartes réseau doivent être arrêtés et leurs adresses IP retirés. Le pont est créé à br0, les deux interfaces sont ensuite ajoutés à la passerelle et le pont est lancé avec l’adresse IP 192.168.1.5. « brctl stp br0 off » désactive le protocole Spanning Tree, qui n’est pas nécessaire lorsqu’il n’y a qu’un seul pont.

Permet d’afficher votre configuration de pont :

# brctl affiche

Il ne faut pas utiliser de raccordement ; vous pouvez utiliser le routage au lieu de cela, ou en effet n’importe quel type de réseautage exotique que vous souhaitez.

Vous avez maintenant un point d’accès Wi-Fi réelles, et les clients sans fil devraient être en mesure d’accéder au réseau local câblé. Restez branchés pour les versements futurs concernant l’ajout de contrôles de sécurité et d’accès plus lourd-devoir, itinérance et surveillance réseau avec Kismet.

Qu’en est-il wlan0

Quand vous voyez la documentation qui se rapporte aux adaptateurs sans fil comme wlan0 au lieu d’eth0, ça veut dire qu’ils utilisent les outils Linux WLAN. WLAN est plus ancienne que Wireless-tools et non plus ; mieux utiliser Wireless-tools, si vous le pouvez.

----------------------------------------------------

Wicd

Wicd (Démon de connexion sans fil Interface) est une alternative légère à NetworkManager. Il est indépendant du milieu, ce qui convient pour tous les environnements de bureau, y compris le GNOME, Xfce, LXDE et Fluxbox. Comme NetworkManager, wicd est configuré via une interface graphique. Votre interface sans fil devrait pas être référencé dans le fichier d’interfaces de Debian.

Mettre à jour la liste des paquets disponibles et installer le paquet wicd :

Modifier configur├⌐e pour contenir uniquement les éléments suivants :

Remarque : comme de wheezy, c’est bien d’avoir votre interface sans fil en configur├⌐e (il pourrait même être requis, pas sûr)

Si pas déjà effectué, ajoutez votre compte d’utilisateur normal au groupe netdev et recharger DBus :

Démarrez le démon wicd :

Démarrez le wicd GUI avec votre compte utilisateur normal :

Voir aussi wicd Foire aux questions.

Ligne de commande

Rechercher les réseaux disponibles et obtenir les détails du réseau :

Maintenant modifier les interfaces. La configuration requise dépend beaucoup de votre configuration particulière. Voir l’exemple suivant pour avoir une idée de comment cela fonctionne :

Pour plus d’informations sur les options de configuration disponibles, consultez interfaces homme, homme sans fil et /usr/share/doc/wireless-tools/README. Debian.

Vous pouvez maintenant apporter votre interface haut et en bas avec les commandes ifup et ifdown habituelles. Si vous avez ajouté auto wlan0 comme dans l’exemple ci-dessus, l’interface doit être portée vers le haut automatiquement pendant le démarrage.

wpa_supplicant

wpa_supplicant est un client WPA et IEEE 802. 1 X, suppliant.

Le paquet wpasupplicant fournit wpa-*options deifupdown pour interfaces. Si ces options sont spécifiées, wpa_supplicant est démarré en arrière-plan lorsque votre interface sans fil est déclenché et s’est arrêté lorsque ramené.

Avant de continuer, installez le paquet wpasupplicant :

WPA-PSK et WPA2-PSK

Limitez les autorisations de fichiers, pour empêcher toute divulgation (PSK) clée communiquée à l’avance :

Ouvert configur├⌐e dans un éditeur de texte :

Définir des strophes appropriés pour votre interface sans-fil, ainsi que le SSID et PSK. Par exemple :

La strophe de « auto » pour afficher votre interface au démarrage du système. Si vous le souhaitez ne pas, supprimez ou mettez en commentaire cette ligne.

- Enregistrez le fichier et quittez l’éditeur.

Afficher votre interface. Cela va démarrer wpa_supplicant comme un processus en arrière-plan.

Autres wpa-* sont décrites dans /usr/share/doc/wpasupplicant/README.modes.gz. Cela devrait aussi être lue si connecté à un réseau ne diffuse ne pas son SSID.

Pour plus d’informations générales configur├⌐e , consultez la page de manuel interfaces (5) .

WPA-EAP

Pour les réseaux utilisant EAP-TLS, vous êtes tenu d’établir un fichier de configuration de wpa_supplicant et fournir le certificat de client-côté. Un exemple de fichier de configuration WPA2-EAP peut être trouvé à /usr/share/doc/wpasupplicant/examples/wpa2-eap-ccmp.conf.

Une fois disponibles, faire référence à votre fichier de configuration dans les fichiers. Par exemple :

On trouvera plus d’informations dans la page de manuel wpa_supplicant.conf(5) . Un exemple de fichier de configuration entièrement commentée wpa_supplicant est à /usr/share/doc/wpasupplicant/README.wpa_supplicant.conf.gz.

Connexions de commutation

Pour basculer entre plusieurs configurations distinctes :

Les utilisateurs GNOME doivent utiliser « Menu système > Administration > réseau ». (n.b. : Ceci n’est pas travail dans etch)

- Utilisateurs de la console peuvent

utiliser des interfaces logiques, comme

utiliser ifscheme, consultez l' exemple de configuration à alwayssunny.com.

Vous pouvez utiliser guessnet(8) pour basculer automatiquement les profils de votre emplacement.

Examen de sécurité

Chaque membre d’un réseau peuvent écouter le trafic des autres membres (si c’est un non chiffré public "hot spot", ou un WEP/WPA/WPA2 ou LAN). Protocoles utiliser SSL/TLS (HTTPS, IMAP...) ou VPN pour préserver votre intimité.

- WEP est tellement précaire qu’il est pratiquement équivalent à ne pas utiliser un cryptage du tout.

WPA1 est déconseillée. Utiliser WPA2 plutôt.

Assurez-vous que vous utilisez un mot de passe fort.